Sisällysluettelo:

- Kirjoittaja Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Viimeksi muokattu 2025-01-22 17:24.

Uhkien metsästys tarjoaa monia etuja, mukaan lukien:

- Rikkomusten ja rikkomisyritysten vähentäminen;

- Pienempi hyökkäyspinta, jossa on vähemmän hyökkäysvektoreita;

- Vastauksen nopeuden ja tarkkuuden lisääminen; ja.

- Mitattavissa olevia parannuksia ympäristösi turvallisuuteen.

Mitä uhanmetsästäjät sen vuoksi tekevät?

Cyber uhkien metsästäjiä ovat tietoturva-ammattilaisia, jotka havaitsevat, eristävät ja neutraloivat edistyneet ennakoivasti ja iteratiivisesti uhkauksia jotka välttävät automaattisia tietoturvaratkaisuja. Cyber uhkien metsästäjiä ovat olennainen osa nopeasti kasvavaa kybertekniikkaa uhka tiedusteluteollisuus.

Yllä olevan lisäksi, onko ennakoiva tapa metsästää hyökkäyksiä? Ennakoiva Uhka Metsästys on prosessi ennakoivasti etsiä verkoista tai tietojoukoista havaitakseen ja reagoidakseen kehittyneisiin kyberuhkiin, jotka kiertävät perinteisiä sääntö- tai allekirjoituspohjaisia suojausohjaimia.

Tiedä myös, kuinka aloitat uhkien metsästyksen?

Kuinka suorittaa uhkametsästys

- Sisäinen vs. ulkoistettu.

- Aloita oikealla suunnittelulla.

- Valitse tutkittava aihe.

- Kehitä ja testaa hypoteesi.

- Kerätä tietoa.

- Järjestä tiedot.

- Automatisoi rutiinitehtävät.

- Hanki vastaus kysymykseesi ja suunnittele toimintatapa.

Mitkä seuraavista ovat uhkamallinnuksen näkökohdat?

Tässä on 5 vaihetta järjestelmäsi suojaamiseksi uhkamallinnuksen avulla

- Vaihe 1: Tunnista tietoturvatavoitteet.

- Vaihe 2: Tunnista omaisuus ja ulkoiset riippuvuudet.

- Vaihe 3: Tunnista luottamusvyöhykkeet.

- Vaihe 4: Tunnista mahdolliset uhat ja haavoittuvuudet.

- Vaihe 5: Dokumentoi uhkamalli.

Suositeltava:

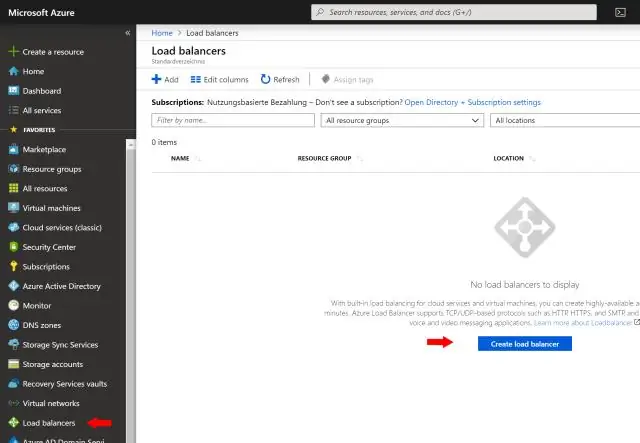

Mitkä seuraavista ovat kuormantasaajan tyyppejä?

Kuormantasaajan tyypit. Elastic Load Balancing tukee seuraavan tyyppisiä kuormituksen tasaajia: Application Load Balancers, Network Load Balancers ja Classic Load Balancers. Amazon ECS -palvelut voivat käyttää kumpaa tahansa kuormitustasainta. Sovelluskuormituksen tasaajia käytetään HTTP/HTTPS (tai Layer 7) -liikenteen reitittämiseen

Mitkä seuraavista ovat pitkäaikaisten muistojen kaksi pääluokkaa?

Deklaratiivinen muisti ja proseduurimuisti ovat kaksi pitkäkestoisen muistin tyyppiä. Proseduurimuisti koostuu siitä, miten asiat tehdään. Deklaratiivinen muisti koostuu faktoista, yleistiedoista ja henkilökohtaisista kokemuksista

Mitkä kaksi seuraavista ovat VPN:ien edut?

Mutta sen lisäksi, että VPN-teknologialla on "yksityinen tietokoneviestinnän laajuus", sillä on monia muita etuja: Parannettu suojaus. Kaukosäädin. Jaa tiedostoja. Anonymiteetti verkossa. Kumoa verkkosivustojen esto ja ohita suodattimet. Vaihda IP-osoite. Parempi suorituskyky. Vähentää kuluja

Mitkä seuraavista ovat JUnit-testien ominaisuuksia?

JUnitin ominaisuudet JUnit on avoimen lähdekoodin kehys, jota käytetään testien kirjoittamiseen ja suorittamiseen. Tarjoaa huomautuksia testausmenetelmien tunnistamiseksi. Tarjoaa väitteitä odotettujen tulosten testaamiseksi. Tarjoaa koeajoja testien suorittamiseen. JUnit-testien avulla voit kirjoittaa koodeja nopeammin, mikä parantaa laatua

Mitkä seuraavista ovat AWS:n laskentapalveluita?

Laskentapalvelut Amazon EC2. Amazon EC2 automaattinen skaalaus. Amazonin elastinen konttirekisteri. Amazonin elastinen konttipalvelu. Amazon Elastic Kubernetes -palvelu. Amazon Lightsail. AWS erä. Elastinen AWS-pavunvarsi