- Kirjoittaja Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Viimeksi muokattu 2025-01-22 17:24.

Tarkoitus. The hyväksikäyttö vaihe a läpäisytesti keskittyy yksinomaan pääsyn luomiseen järjestelmään tai resurssiin ohittamalla turvallisuusrajoitukset.

Vastaavasti saatat kysyä, mitä penetraatiotesteri tekee?

Läpäisy testaus, jota kutsutaan myös kynätestaukseksi tai eettiseksi hakkerointiksi, on käytäntö testata tietokonejärjestelmää, verkkoa tai verkkosovellusta tietoturva-aukkojen löytämiseksi, joita hyökkääjä voi hyödyntää. Läpäisy testaus voidaan automatisoida ohjelmistosovelluksilla tai suorittaa manuaalisesti.

Tämän jälkeen kysymys kuuluu, mitkä ovat läpäisytestin vaiheet? Läpäisytestauksen 7 vaihetta ovat: sitoutumista edeltävät toimet, tiedustelu , uhkien mallinnus ja haavoittuvuuden tunnistaminen, hyödyntäminen, hyödyntämisen jälkeinen, raportointi sekä ratkaisu ja uudelleentestaus. Olet ehkä kuullut eri vaiheita tai käyttänyt omaa lähestymistapaasi, käytän näitä, koska pidän niitä tehokkaina.

Kun tämä pidetään mielessä, mitä on penetraatiotestaus esimerkillä?

Esimerkkejä / Läpäisytestaus Työkalut NMap- Tätä työkalua käytetään porttien skannaamiseen, käyttöjärjestelmän tunnistamiseen, reitin jäljittämiseen ja haavoittuvuusskannaukseen. Nessus- Tämä on perinteinen verkkopohjainen haavoittuvuuksien työkalu. Pass-The-Hash - Tätä työkalua käytetään pääasiassa salasanan murtamiseen.

Mitkä ovat välttämättömät toiminnot, jotka penetraatiotestaajan on suoritettava, kun hän suorittaa läpäisytestin löytääkseen kelvolliset käyttäjätunnukset?

Jotkut tarvittavat toiminnot, jotka penetraatiotestaajan on suoritettava vahvistaa käyttäjätunnuksia ovat: jalanjälki, skannaus ja luettelointi. * Footprinting tunnetaan myös nimellä tiedustelu on strateginen tapa saada suunnitelma organisaation turvallisuusprofiilista.

Suositeltava:

Mitä eroa on Pebble Tecin ja Pebble Sheenin välillä?

Pebble Tec on valmistettu luonnollisista, kiillotetuista kivistä, jotka luovat kuoppaisen ja liukumattoman pinnan. Pebble Sheen käyttää samaa tekniikkaa kuin Pebble Tec, mutta käyttää pienempiä kiviä liukkaamman viimeistelyn saamiseksi

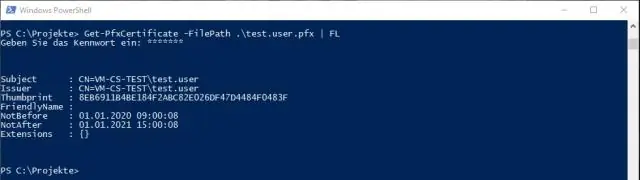

Mitä teen PFX-tiedostolle?

Pfx-tiedosto on järjestelmän varmenteen ja yksityisen avaimen ketju, joka viedään PFX-muodossa. Tiedosto kopioidaan vCenter Server -järjestelmän alihakemistoon. Personal Information Exchange Format (PFX) mahdollistaa varmenteiden ja niiden yksityisten avainten siirron tietokoneesta toiseen tai siirrettävälle tietovälineelle

Mitä on RMF-kyberturvallisuus?

Risk Management Framework (RMF) on "yhteinen tietoturvakehys" liittovaltion hallitukselle ja sen alihankkijoille. RMF:n tavoitteet ovat: Tietoturvan parantaminen. Vahvistaa riskienhallintaprosesseja. Edistää vastavuoroisuutta liittovaltion virastojen välillä

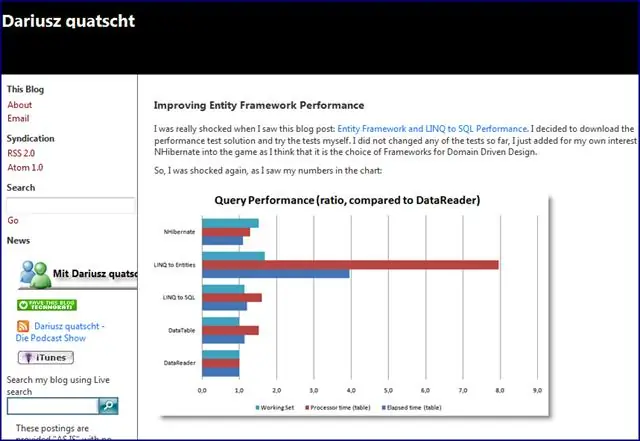

Mitä kartoitus on Entity Frameworkissa?

Entity Framework. Se on työkalu tietokantaan pääsemiseksi. Tarkemmin sanottuna se on luokiteltu Object/Relational Mapperiksi (ORM), mikä tarkoittaa, että se kartoittaa relaatiotietokannan tiedot sovelluksiemme kohteiksi

Mitä on perinnöllisyys Mitä eri perinnön tyyppejä selitetään esimerkein?

Periytys on mekanismi, jolla toinen luokka hankkii luokan piirteet ja käyttäytymiset. Luokkaa, jonka jäsenet peritään, kutsutaan perusluokiksi, ja luokkaa, joka perii nämä jäsenet, kutsutaan johdetuksi luokaksi. Perintö toteuttaa IS-A-suhteen