Sisällysluettelo:

- Kirjoittaja Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Viimeksi muokattu 2025-06-01 05:08.

Niitä on erilaisia Tasot jotka ovat huolissaan kyberturvallisuuden tunkeutuminen ovat: Recon. Tunkeutuminen ja luettelointi. Haittaohjelman lisäys ja sivuttaisliike.

Ihmiset myös kysyvät, kumpaa ei oteta huomioon kyberturvallisuusuhan tunkeutumisvaiheessa?

Vastaus kysymykseesi on hyväksikäyttö. hyväksikäyttö ei oteta huomioon kyberturvallisuusuhan tunkeutumisvaiheissa . Hyödyntäminen on osa uhka hyökkäys tietokonejärjestelmään, mutta se riippuu enemmän maantieteellisestä alueesta. Kun joku yrittää hyödyntää sovelluksen tai järjestelmän heikkoutta, jota kutsutaan Exploitiksi.

Tämän jälkeen kysymys kuuluu, mikä on tunkeutumisprosessi? Havaitseva järjestelmä tunkeutumisia on käsitellä asiaa tietokonejärjestelmässä tai verkossa tapahtuvien tapahtumien tarkkailemisesta ja niiden analysoinnista mahdollisten tapahtumien varalta, jotka ovat tietoturvakäytäntöjen, hyväksyttävän käytön käytäntöjen tai vakioturvakäytäntöjen rikkomuksia tai välittömiä loukkauksia.

Myös tietää, mitkä ovat kyberhyökkäyksen vaiheet?

Kyberhyökkäyksen seitsemän vaihetta

- Vaihe yksi - Tiedustelu. Ennen hyökkäyksen aloittamista hakkerit tunnistavat haavoittuvan kohteen ja tutkivat parhaita tapoja hyödyntää sitä.

- Vaihe kaksi - aseistaminen.

- Kolmas vaihe - Toimitus.

- Vaihe neljä - hyväksikäyttö.

- Vaihe viisi - Asennus.

- Vaihe kuusi - Komento ja ohjaus.

- Vaihe seitsemäs - Toimi tavoitteen mukaisesti.

Mitä on tunkeutuminen kyberturvallisuuteen?

Verkosto tunkeutuminen on mitä tahansa luvatonta toimintaa a tietokone verkkoon. Useimmissa tapauksissa tällainen ei-toivottu toiminta imee muuhun käyttöön tarkoitettuja verkkoresursseja ja uhkaa lähes aina verkkoa turvallisuus verkosta ja/tai sen tiedoista.

Suositeltava:

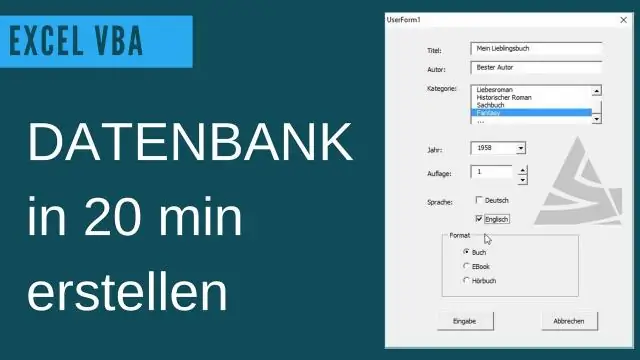

Mitkä ovat relaatiotietokannan luomisen vaiheet?

7 perusvaihetta relaatiotietokannan suunnittelussa Määritä järjestelmän tarkoitus. Määritä, mitkä entiteetit/taulukot sisällytetään. Määritä, mitkä määritteet/kentät sisällytetään. Tunnista yksilölliset kentät (ensisijaiset avaimet) Määritä taulukoiden väliset suhteet. Tarkenna suunnittelua (normalisointi) Täytä taulukot raakatiedoilla

Mitkä ovat sisällönanalyysin vaiheet?

Sisältöanalyysin vaiheet Sisältöanalyysin suorittamisessa on kuusi vaihetta: 1) muotoile tutkimuskysymys, 2) päätä analyysiyksiköistä, 3) kehitä otantasuunnitelma, 4) rakenna koodauskategorioita, 5) koodaus ja interkooderin luotettavuus tarkista ja 6) tiedonkeruu ja -analyysi (Neuman, 2011)

Mitkä ovat tiedonkäsittelysyklin vaiheet?

Tietojenkäsittelysyklissä tietokoneiden ja tietokonekäsittelyn yhteydessä on neljä vaihetta: syöttö, käsittely, tulostus ja tallennus (IPOS)

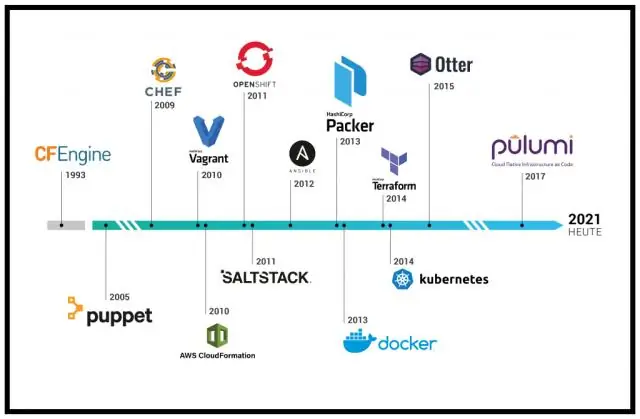

Mitkä ovat IT-infrastruktuurin kehityksen vaiheet ja teknologiaajurit?

Mitkä ovat IT-infrastruktuurin kehityksen vaiheet ja teknologiaajurit? IT-infrastruktuurin evoluution viisi vaihetta ovat seuraavat: keskustietokoneen aikakausi, henkilökohtaisten tietokoneiden aikakausi, asiakas/palvelin aikakausi, yritystietotekniikan aikakausi sekä pilvi- ja mobiililaskennan aikakausi

Mitkä ovat Six Sigman vaiheet?

Six Sigma -vaiheet prosessin parantamiseksi, joita kutsutaan myös DMAICiksi, ovat melko suoria ja yksinkertaisia. Määrittele ongelma. Luo ongelmaselostus, tavoiteselostus, projektin peruskirja, asiakkaan vaatimus ja prosessikartta. Mittaa nykyinen prosessi. Analysoi ongelmien syyt. Paranna prosessia. Ohjaus